Tener vulnerabilidades en los sistemas operativos y aplicaciones que usamos, es algo habitual. Es clave corregirlas lo antes posible y para ello es imprescindible instalar los parches y actualizaciones que lanzan los desarrolladores. El problema es que, en ocasiones, no sacan esas correcciones. Es lo que ocurre con un fallo de seguridad que están explotando en Windows. Microsoft deja el trabajo a los usuarios.

Vamos a contarte en qué consiste este problema, cómo puede afectarte y, lo más importante, qué debes hacer para protegerte. El objetivo es que no seas víctima de esta amenaza y puedas mantener la seguridad en todo momento, además de proteger tus datos personales y evitar que se filtren en la red.

Explotan una vulnerabilidad en Windows

Se trata de una vulnerabilidad de día cero, descubierta en Windows LNK, que son los archivos de acceso directo. Han descubierto que la están explotando de forma activa contra organizaciones. El fallo permite ocultar comandos maliciosos dentro de archivos de acceso directo, que tienen el formato .lnk.

Este problema fue detectado por primera vez por parte de Trend Micro, el pasado mes de marzo. Vieron que los atacantes creaban accesos directos de Windows, aparentemente inofensivos, pero que podían contener comandos peligrosos y suponer un riesgo importante.

Si un usuario hace clic en ese archivo, y accede a Propiedades, lo que verá es un espacio en blanco o texto aparentemente inofensivo, dentro del campo Destino. Lo que ocurre es que Windows, en el campo Destino, solo muestra los primeros 260 caracteres del comando. Los atacantes pueden rellenar ese espacio con caracteres en blanco y, de esta forma, ocultar el código malicioso, como podría ser un script de PowerShell.

La cosa ha cambiado actualmente, como han indicado desde GB Hackers, y es que un grupo de cibercriminales chino, conocido como UNC6384, está utilizando este truco para atacar a organizaciones europeas. Concretamente, han detectado que afecta a Hungría y Bélgica, aunque podría ocurrir en otros países también.

Microsoft quiere que los usuarios se protejan

Los atacantes lo que hacen es enviar un archivo de acceso directo que, aparentemente, es un documento PDF. Sin embargo, la realidad es que oculta código malicioso, por lo que puede servir para que los cibercriminales accedan al ordenador, roben información personal y tomen el control.

Microsoft, desde el principio, dejó la seguridad en manos de los usuarios. Indicaron que no era un problema abordable, sino que los usuarios deberían ser conscientes de esta vulnerabilidad y evitar abrir archivos desconocidos. Especialmente, si esos archivos llegaban por correo electrónico y simulaban ser un documento PDF.

No obstante, recientemente, y de forma silenciosa, pese a seguir con su mensaje de que los usuarios se protejan a sí mismos, Microsoft ha lanzado parches para la vulnerabilidad. Lo puedes ver en el blog de 0patch, en una publicación con fecha de 2 de diciembre.

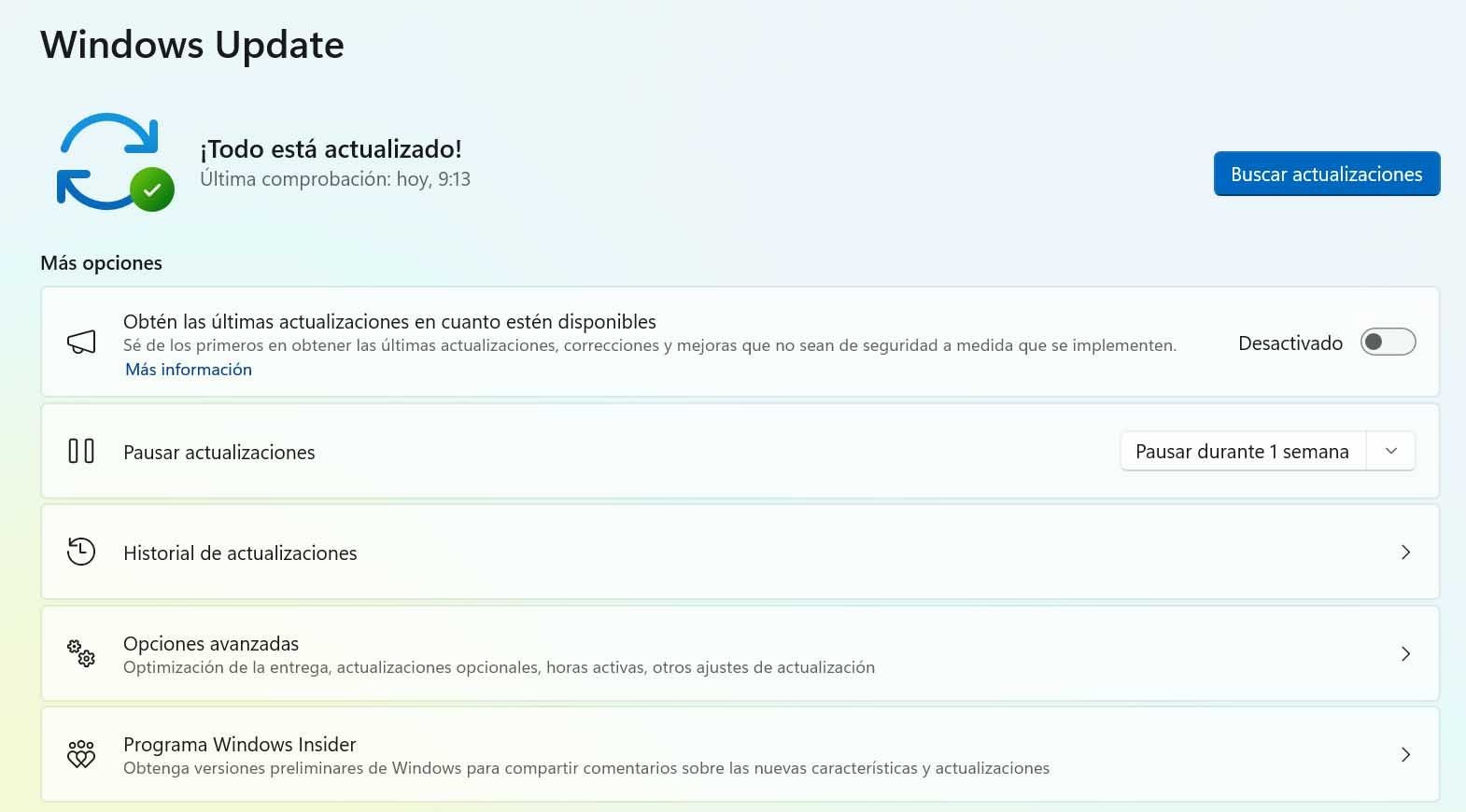

Para asegurarte de tener la última versión instalada, puedes ir a Inicio, entras en Configuración y vas a Windows Update. Automáticamente, verás si hay o no actualizaciones pendientes de instalar.

Te dejamos un cuadro con algunos consejos de seguridad:

Cuadro con consejos de seguridad

| Acción | Procedimiento Técnico | Impacto en la Seguridad |

|---|---|---|

| Actualizar Windows | Ir a Configuración > Actualización y seguridad > Windows Update y asegurarse de tener instalada la actualización KB5035845 o posterior. | Parchea la vulnerabilidad de raíz. |

| Mostrar Extensiones | En el Explorador de Archivos, ir a la pestaña Vista y marcar la casilla ‘Extensiones de nombre de archivo’. | Permite identificar archivos .LNK disfrazados de documentos (ej. ‘factura.pdf.lnk’). |

| Restringir PowerShell | Ejecutar PowerShell como Administrador y usar el comando: Set-ExecutionPolicy Restricted. |

Bloquea la ejecución de scripts no autorizados, una carga útil común en este ataque. |

En cualquier caso, la protección sigue estando en manos de los usuarios. Aunque puedes corregir este fallo si cuentas con la última versión disponible, no significa que no haya otros similares que puedan afectarte y que aún no han sido corregidos. Por tanto, es clave mantener el sentido común, revisar muy bien todos los archivos que te llegan por correo y no cometer errores.

Preguntas frecuentes

¿Me protege un antivirus de este problema?

Los antivirus pueden ser muy útiles para detectar y eliminar amenazas en forma de malware, pero no van a protegerte de todo tipo de problemas. Te recomendamos que tengas todo actualizado y no cometas errores.

¿Cómo llegan estos archivos falsos?

Estos archivos falsos pueden llegar a través de documentos que envían por correo electrónico y que van a contener código malicioso.

¿Afecta a otros sistemas operativos esta vulnerabilidad?

No, se trata de un fallo de seguridad que afecta a Windows, por lo que no vas a tener problemas si utilizas otros sistemas operativos, como macOS o Android.