En los últimos meses, los ciberdelincuentes han intensificado los ataques a cuentas de Hotmail y Outlook mediante una técnica que genera miles de correos electrónicos fraudulentos en la carpeta de borradores. Esto lo hacen para no disparar las medidas antispam, ya que lo único que quieren conseguir es que la víctima pague el «rescate» para que cesen esos correos. Los ciberdelincuentes consiguen el acceso haciendo que la víctima pinche en un enlace, robando sus cookies de sesión, pero también son capaces de conseguir bases de datos de contraseñas porque se han infectado previamente de un infostealer. Si quieres conocer cómo echar el ciberdelincuente de tu cuenta, y cómo proteger correctamente la cuenta de Hotmail o de Outlook, a continuación, tenéis todos los detalles.

Si tu cuenta de Outlook o de Hotmail se ha visto comprometida, es fundamental tomar medidas para expulsar al atacante primero, y solucionar el problema de recibir cientos de emails en borradores cada minuto.

Hackeo de la cuenta de Outlook o Hotmail

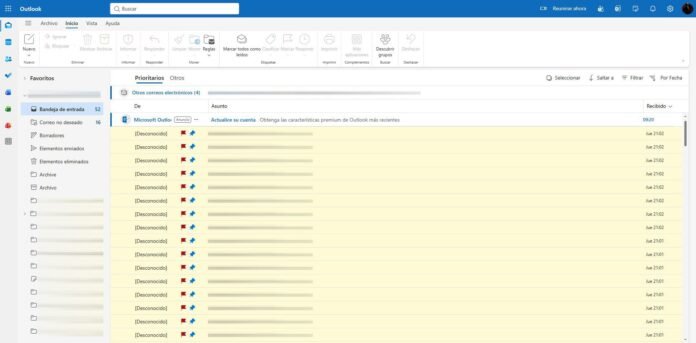

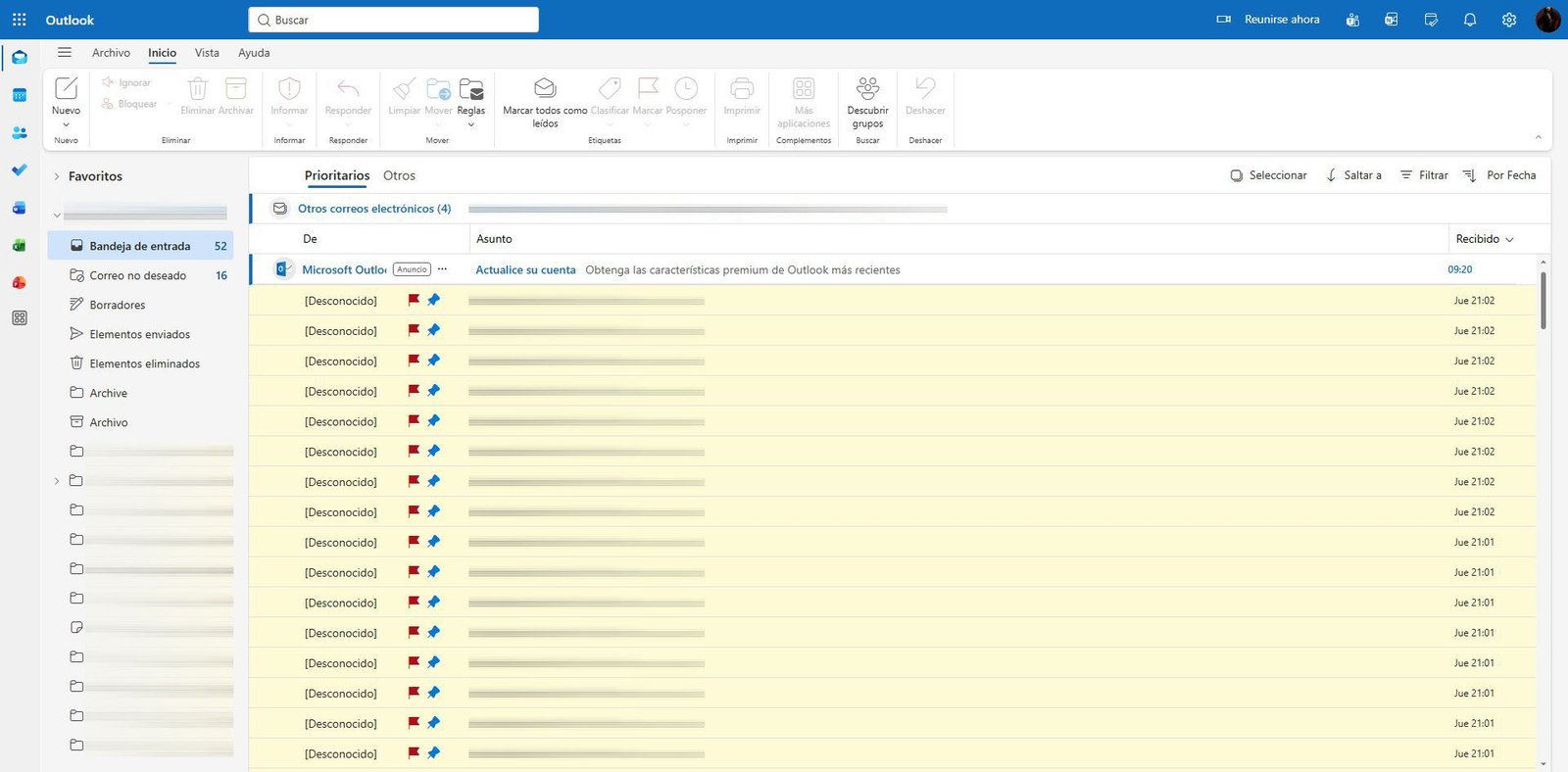

El ciberdelincuente en este ataque no es nada sigiloso, lo que quiere es que te enteres bien que has sido hackeado. En la bandeja de entrada de tu cuenta de Hotmail o de Outlook podrás ver cientos de emails que están en borrador, y marcados como prioritarios, así como fijados con chincheta. Recibirás decenas de emails cada minuto, así que es completamente normal que, pasados unos días, veras miles de emails en borradores que realmente no has enviado tú.

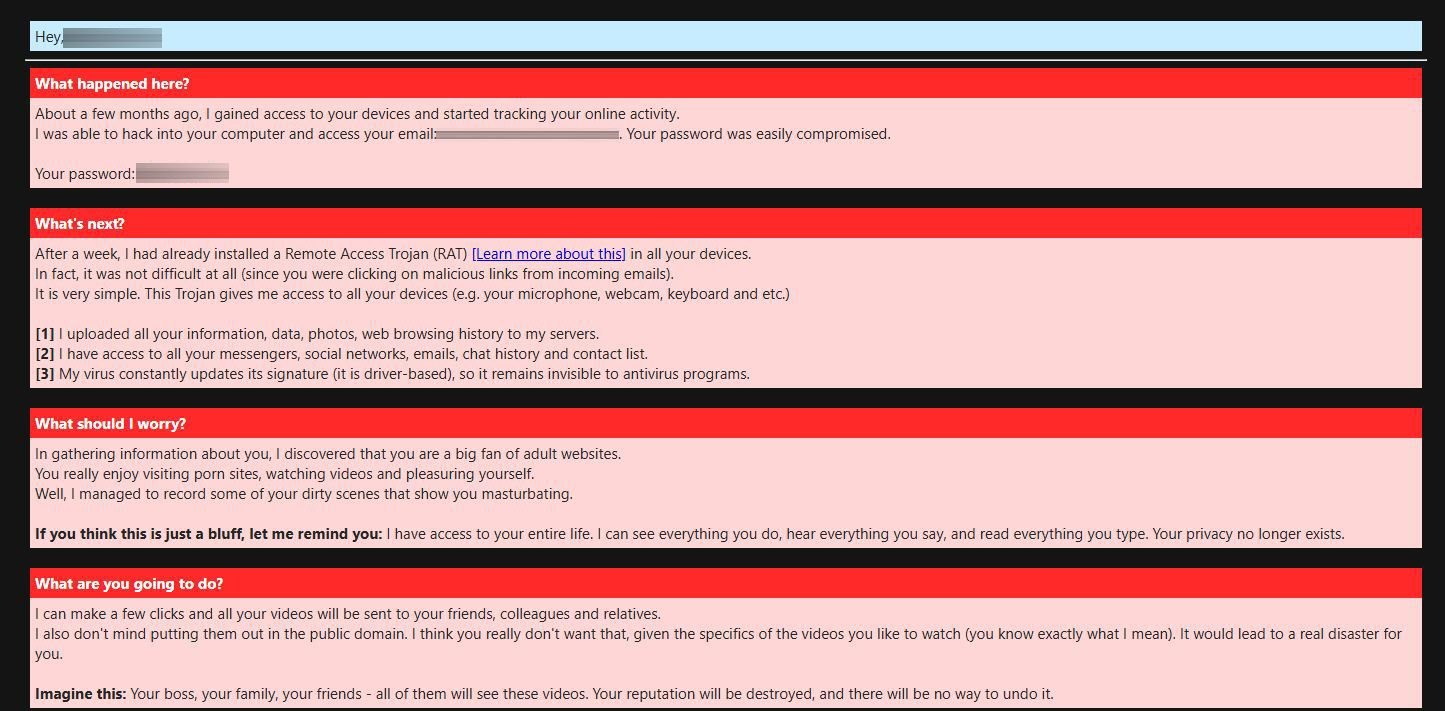

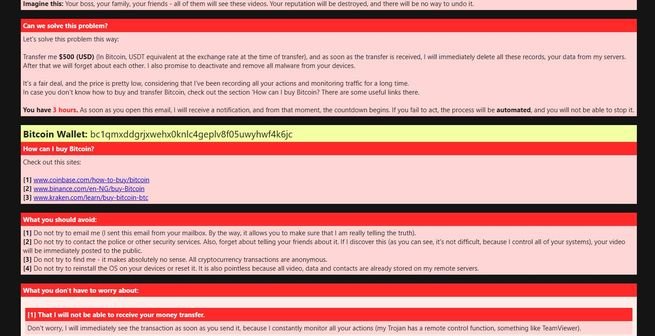

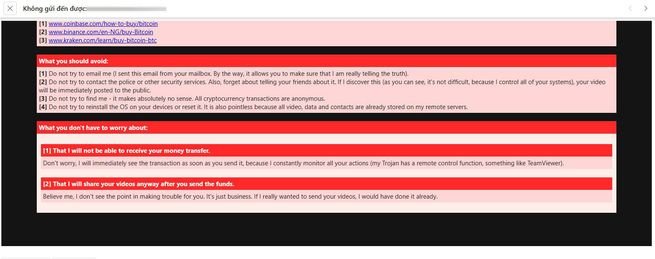

El contenido del correo electrónico nos indica que hemos sido hackeados, la contraseña de acceso a la cuenta (si la han robado con un infostealer y no tenías puesto ningún tipo de autenticación en dos factores), y también una dirección a su wallet de Bitcoin para realizar un pago.

El objetivo principal del atacante es extorsionarte para obtener un pago en Bitcoin, para que sea mucho más complicado de rastrear. Bajo ninguna circunstancia debes pagar el rescate: el pago no garantiza que cesen los ataques y te convierte en objetivo de futuros chantajes. Algunos organismos como Policía Nacional e incluso el INCIBE, recomiendan denunciar y nunca ceder al chantaje.

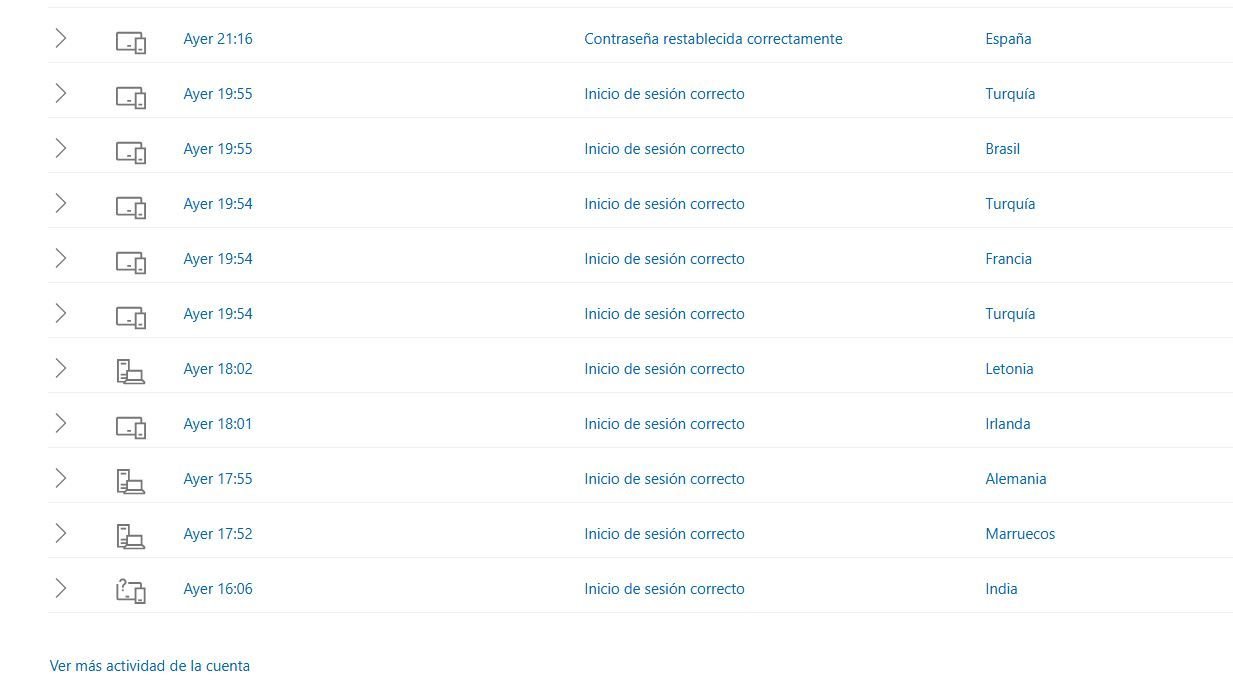

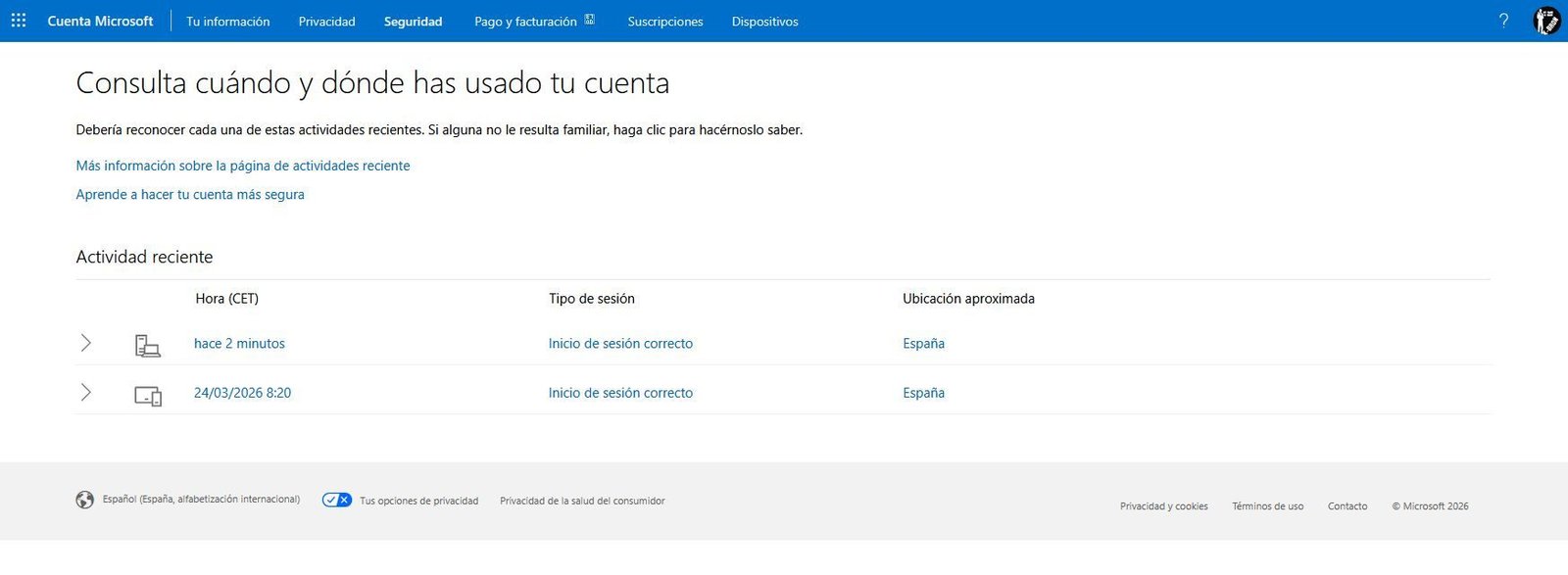

Una vez que veamos este correo electrónico, el cual no tiene ningún enlace malicioso, si nos vamos a la sección de «Seguridad» de Hotmail, y pinchamos en «Ver ubicaciones de conexión» podemos ver que se ha iniciado sesión correctamente desde países donde realmente no estamos. En nuestro caso personal, el primer inicio de sesión fue en India, después en Marruecos, Alemania, Irlanda y otros países, todos ellos con inicios de sesión correctos.

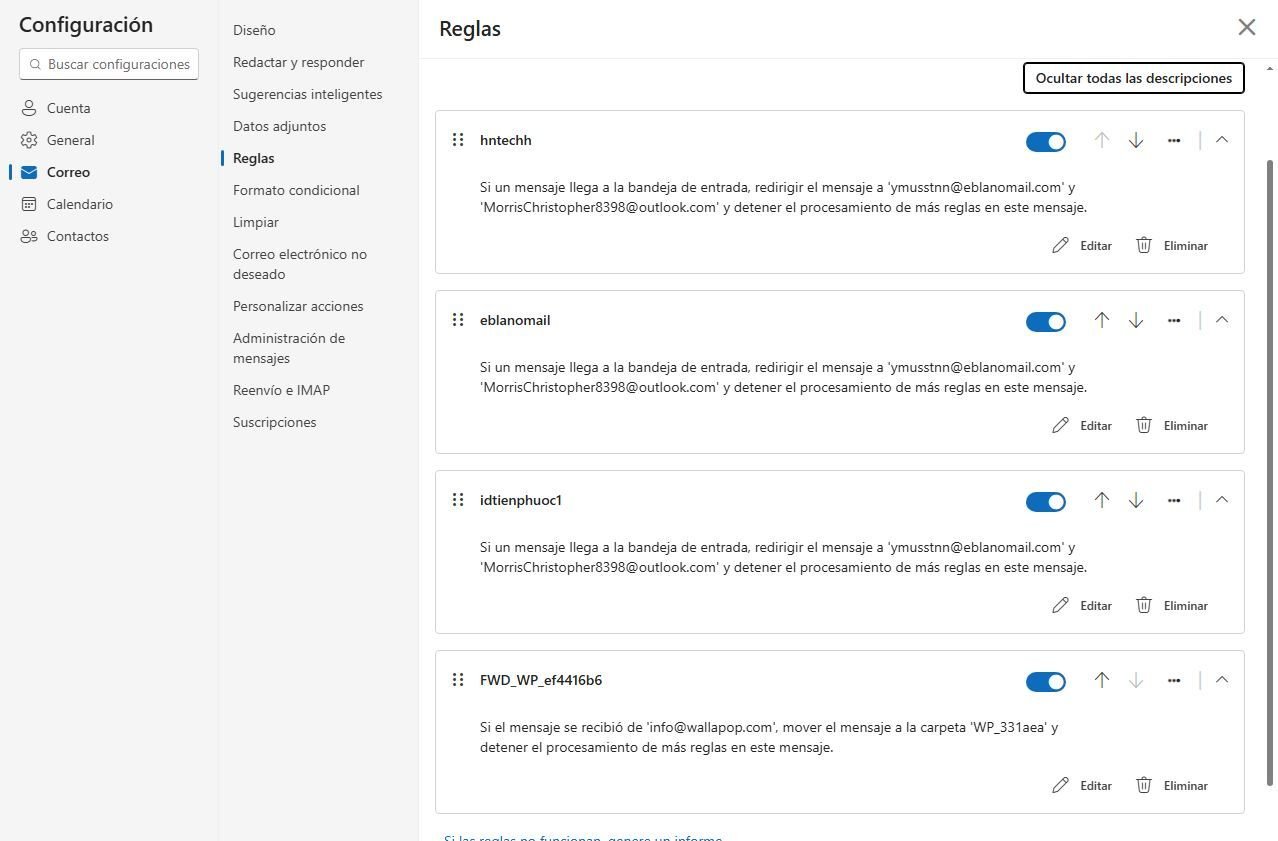

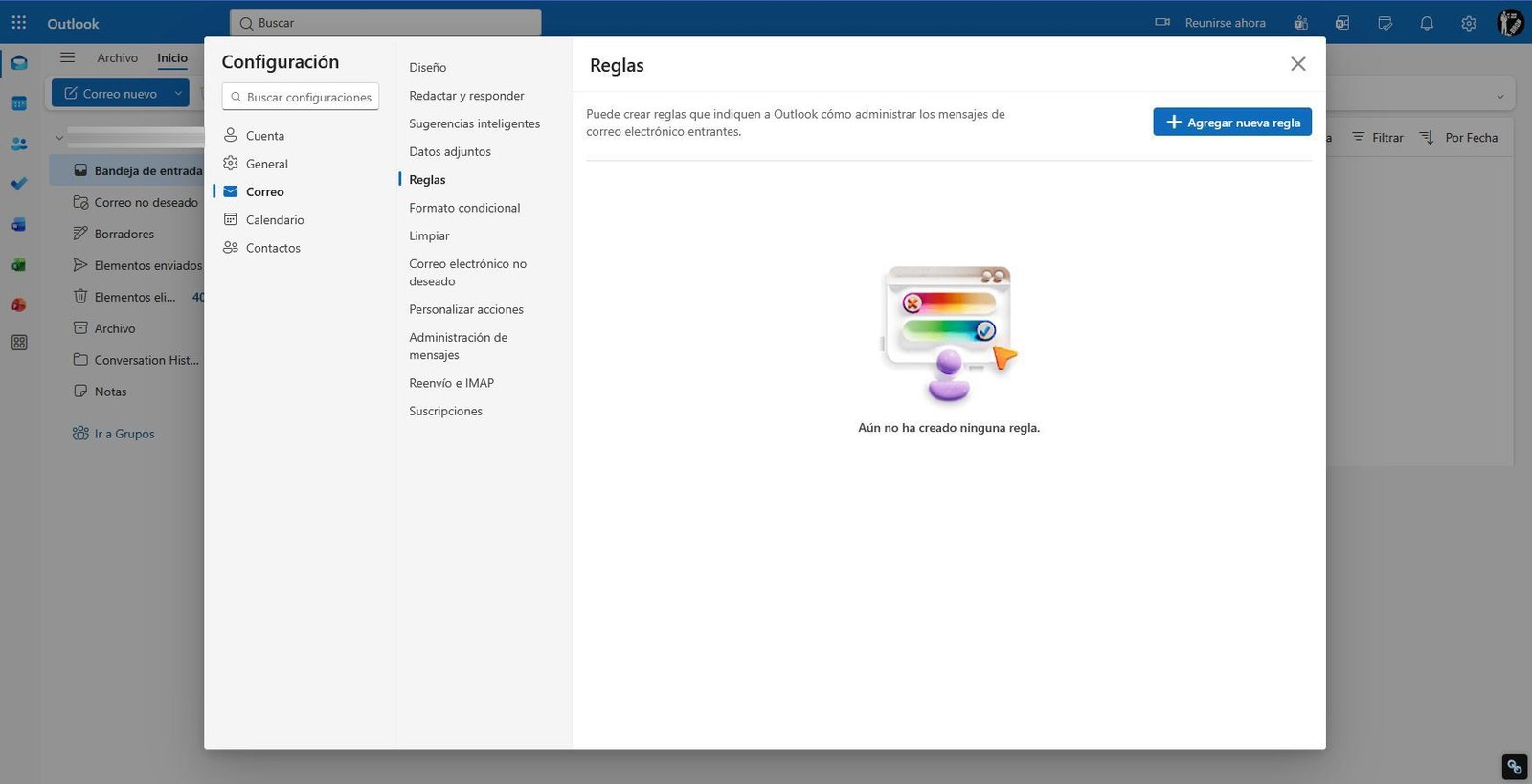

Está claro que hemos sido hackeados, teniendo en cuenta esto, debes saber que el ciberdelincuente también se ha encargado de crear reglas y configuraciones para tener acceso total a tu cuenta, y, sobre todo, a los correos electrónicos que recibes. Si nos vamos en la cuenta de correo de Hotmail a «Configuración / Correo / Reglas» podemos ver varias reglas que permiten reenviar los emails a sus cuentas, para así recibir todos los emails entrantes nuestros.

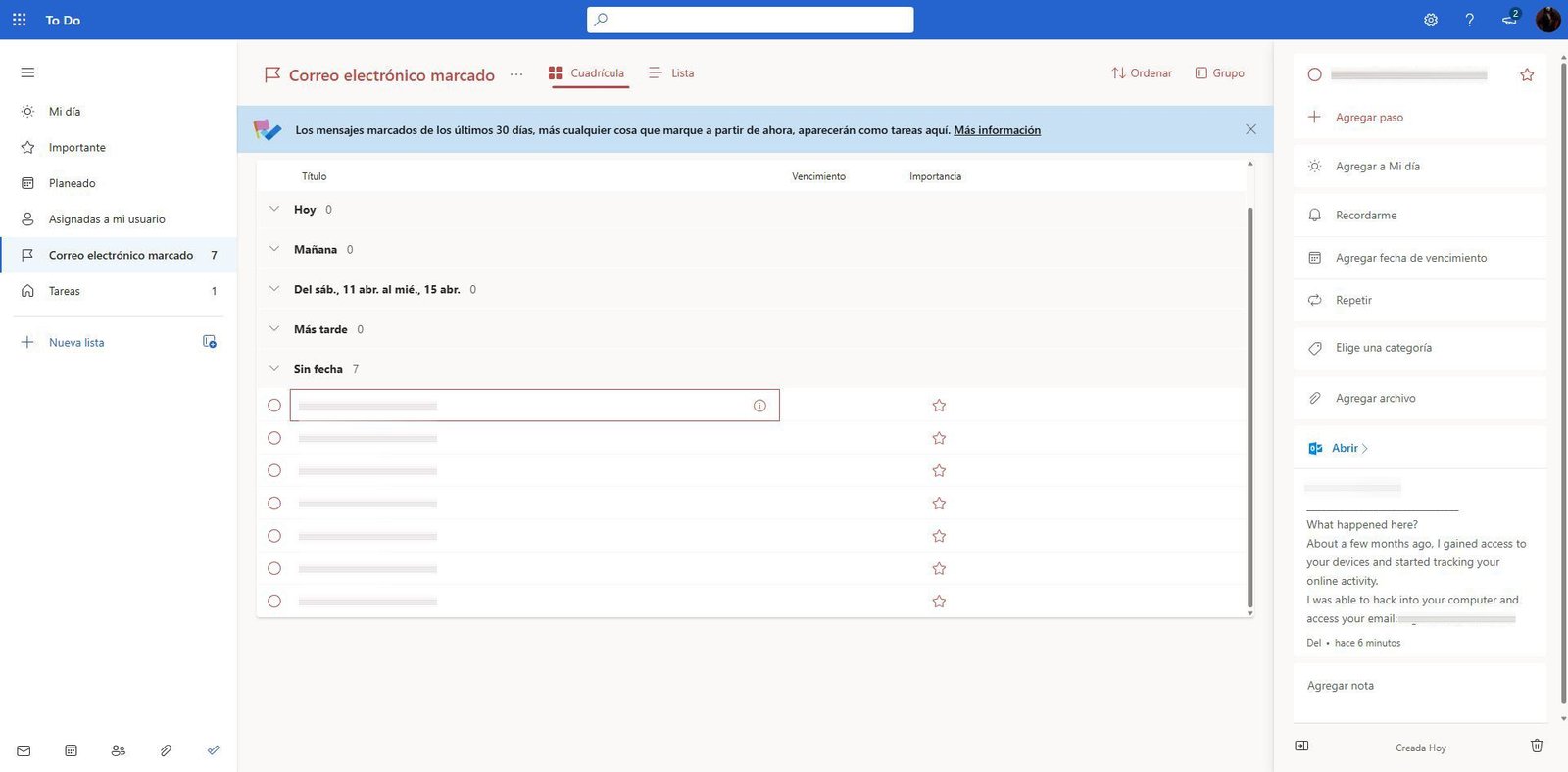

Si te vas a la herramienta de «To do» de Microsoft, también podréis ver que el mismo mensaje está replicado aquí, el motivo es que tenemos la configuración predeterminada de los emails prioritarios, así que también nos aparecerán aquí. El objetivo es que te enteres que has sido hackeado, y que pagues.

Teniendo en cuenta todo esto, os vamos a enseñar todos los pasos que debes hacer para echar al ciberdelincuente, y también para «parar» la recepción de miles de emails cada hora como «Borradores».

Cómo echar al hacker y parar de recibir los emails en borrador

Es muy importante que sigas todas estas recomendaciones en orden, aunque lo normal es que el ciberdelincuente no esté pendiente de tu cuenta (porque ha automatizado todo), es posible que reciba notificaciones de que estás modificando la cuenta. Así que es fundamental seguir todos los pasos en orden.

Pasos para recuperar tu cuenta de Outlook/Hotmail hackeada

| Paso | Acción | Ubicación en Microsoft | Completado |

|---|---|---|---|

| 1 | Cambiar contraseña (mín. 15 caracteres, única) | Seguridad > Cambiar contraseña | ☐ |

| 2 | Activar autenticación en dos pasos (App Authenticator) | Seguridad > Verificación en dos pasos | ☐ |

| 3 | Cerrar todas las sesiones activas | Seguridad > Cerrar todas las sesiones | ☐ |

| 4 | Revocar acceso de aplicaciones (API) | Privacidad > Acceso a aplicaciones | ☐ |

| 5 | Eliminar dispositivos desconocidos | Dispositivos > Quitar dispositivo | ☐ |

| 6 | Borrar reglas de correo maliciosas | Configuración > Correo > Reglas | ☐ |

| 7 | Desactivar reenvío y POP/IMAP | Configuración > Correo > Reenvío e IMAP | ☐ |

| 8 | Esperar hasta 24 horas para que surtan efecto | – | ☐ |

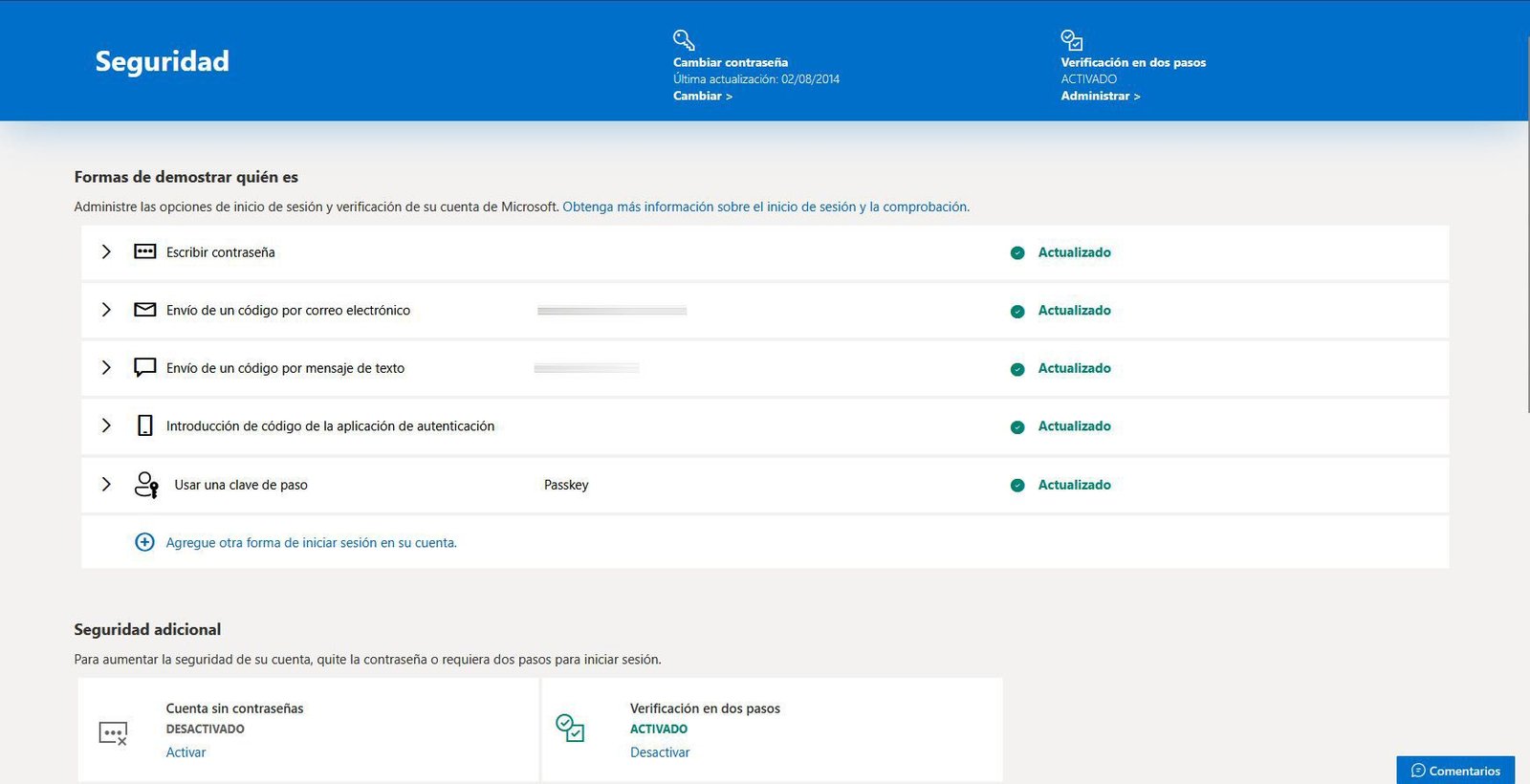

Menú de seguridad: Cambiar contraseña y cerrar sesión en todos los sitios

En la sección de «Seguridad» lo primero que debes hacer es cambiar la contraseña de acceso. La contraseña debe ser única, de 15 caracteres o más, y generada de forma aleatoria. Es muy recomendable que uses un gestor de contraseñas, y el propio gestor tendrá un generador de claves integrado. Una vez cambiada la contraseña, es muy importante que habilites el segundo factor de autenticación, nuestra recomendación es que configures un código de aplicación de autenticación, puedes usar cualquier aplicación de generación de códigos como Google Authenticator o bien Microsoft Authenticator, también puedes usar Bitwarden (gestor de claves) que también tiene una app autenticadora.

Microsoft permite varios métodos de autenticación en dos pasos, a continuación, tenéis una breve comparativa entre todos ellos:

Comparativa de métodos de autenticación en dos pasos para Microsoft

| Método | Seguridad | Facilidad de uso | Recomendación |

|---|---|---|---|

| App Authenticator (Microsoft/Google/Bitwarden) | Alta | Media | ⭐ Muy recomendado |

| SMS (código por mensaje) | Media (vulnerable a SIM swapping) | Alta | Aceptable |

| Claves de seguridad (FIDO2) | Muy Alta | Media | ⭐ Máxima seguridad |

Una vez que hayas cambiado la clave y habilitado la autenticación en dos pasos, todas las demás sesiones abiertas deberían cerrarse para cumplir con la nueva política de seguridad. No obstante, nuestra recomendación es que también realices otros ajustes:

- Quitar contraseñas de aplicaciones existentes: pincha en esta opción para quitar todas las claves de aplicaciones, si es que tenías previamente autenticación en dos pasos.

- Cerrar todas las sesiones: esta opción fuerza a que se cierren todas las sesiones abiertas, pero el proceso puede durar hasta 24 horas según Microsoft, así que tienes que tener paciencia. Lo importante es que el proceso se pondrá en marcha, y la cuenta atrás para echar al ciberdelincuente ya está en marcha.

Por último, pincha en la opción de «Restablecer Windows Hello en todos los dispositivos Windows«.

Como podéis ver, ahora mismo ya tienes cambiada la clave, activada la autenticación en dos pasos, y has cerrado sesión, pero aún no has acabado, porque el ciberdelincuente también ha hecho más ajustes.

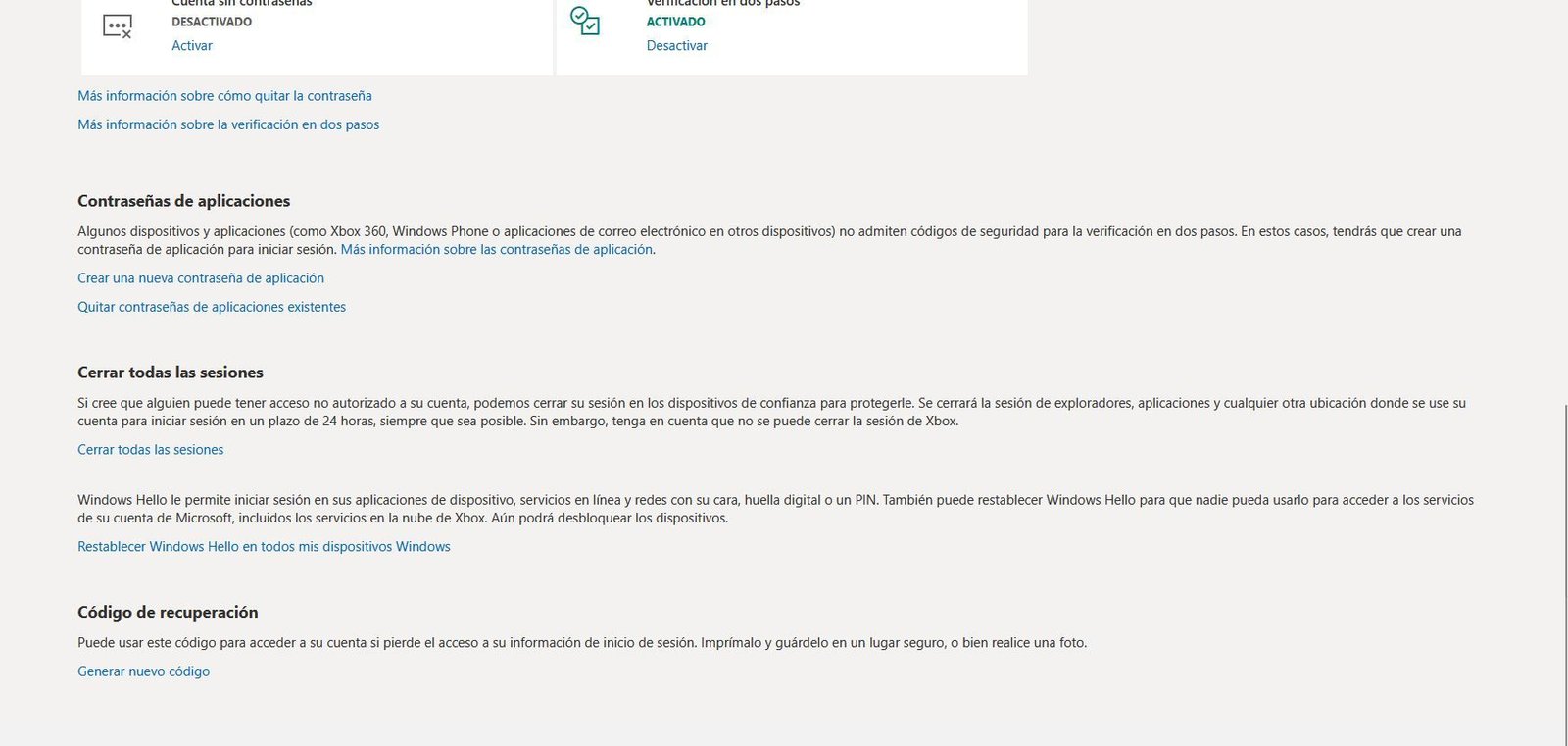

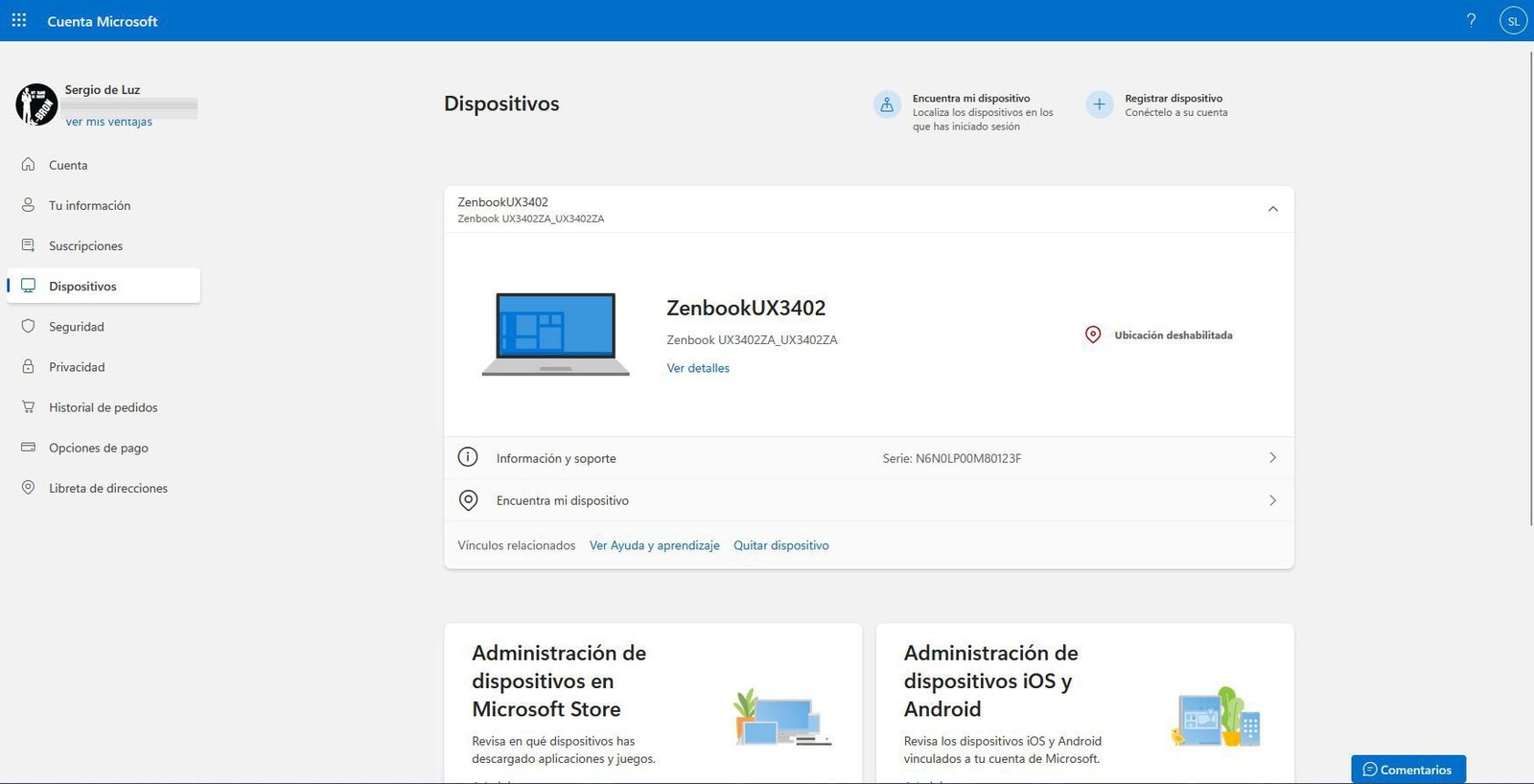

Menú de Privacidad: Quitar las aplicaciones (usan una API)

En el menú de «Privacidad» debes irte a la sección de «Acceso a aplicaciones«, aquí tienes que ver todas las aplicaciones que se conectan a la cuenta de Microsoft. Nuestra recomendación es que pinches en «No permitir» en todas ellas, sin excepción. Luego tendrás que volver a autenticarte en cada una de ellas que sean legítimas, pero si no sabes qué son, directamente elimina todas pinchando en «No permitir».

En estos momentos, estaremos evitando que el ciberdelincuente acceda vía API a la cuenta de Microsoft, pero aún no hemos acabado.

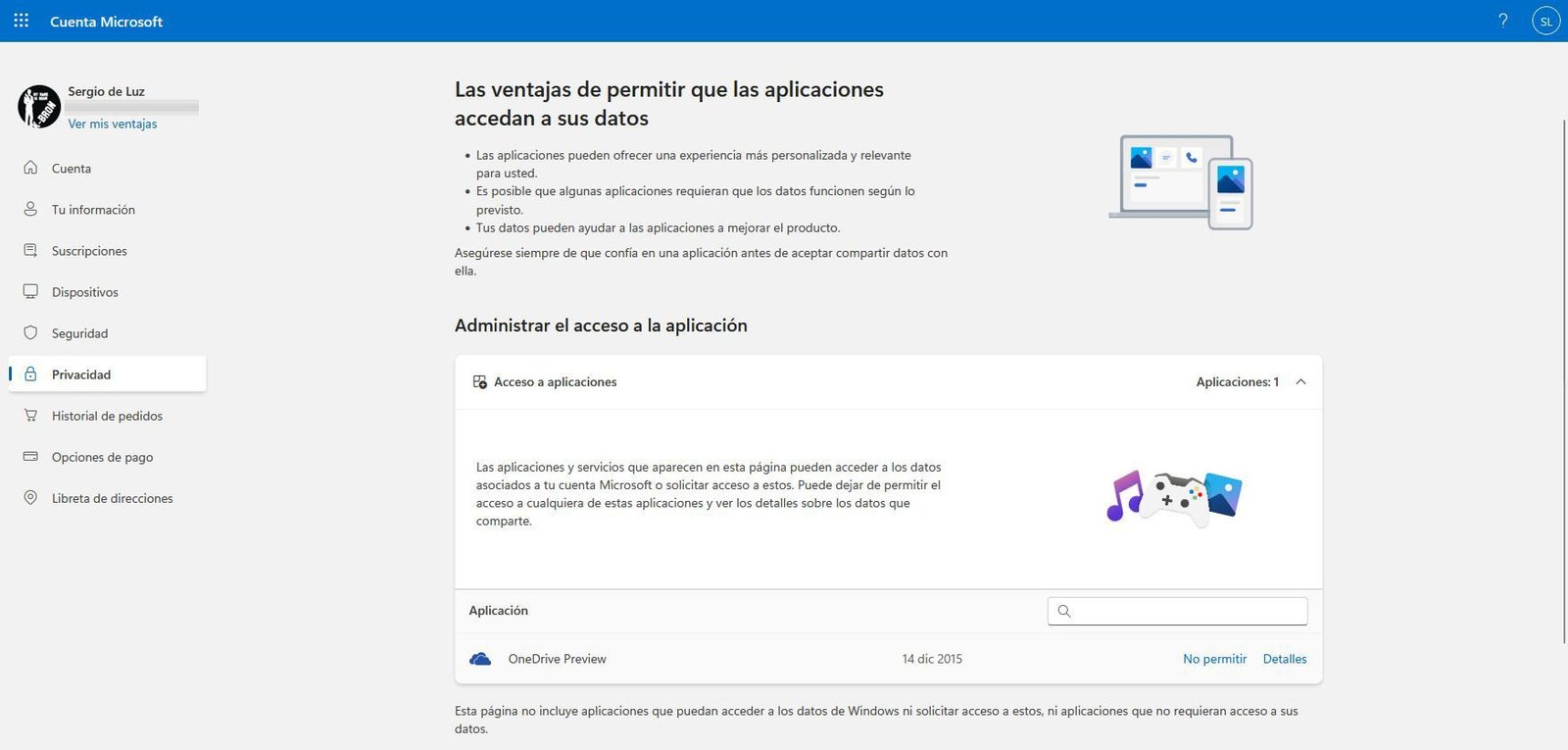

Dispositivos: Quita todos los dispositivos de tu cuenta

En el menú de «Dispositivos» podemos ver todos los dispositivos de Windows enlazados, si no reconoces algún dispositivo, entonces pincha en «Quitar dispositivo» para evitar problemas.

Nuestra recomendación es que dejes la cuenta de Microsoft completamente «limpia», eliminando todos los dispositivos, luego tendrás que ir uno por uno iniciando sesión.

Correo: Quita las reglas, reenvío de email y el IMAP

En la sección de «Configuración» del propio correo electrónico, deberás realizar ajustes muy importantes:

- Correo / Reglas: aquí tendrás que borrar todas las reglas que el ciberdelincuente ha creado. Si no recuerdas haber creado ninguna regla, entonces elimina todas ellas hasta dejar completamente vacío el listado de reglas.

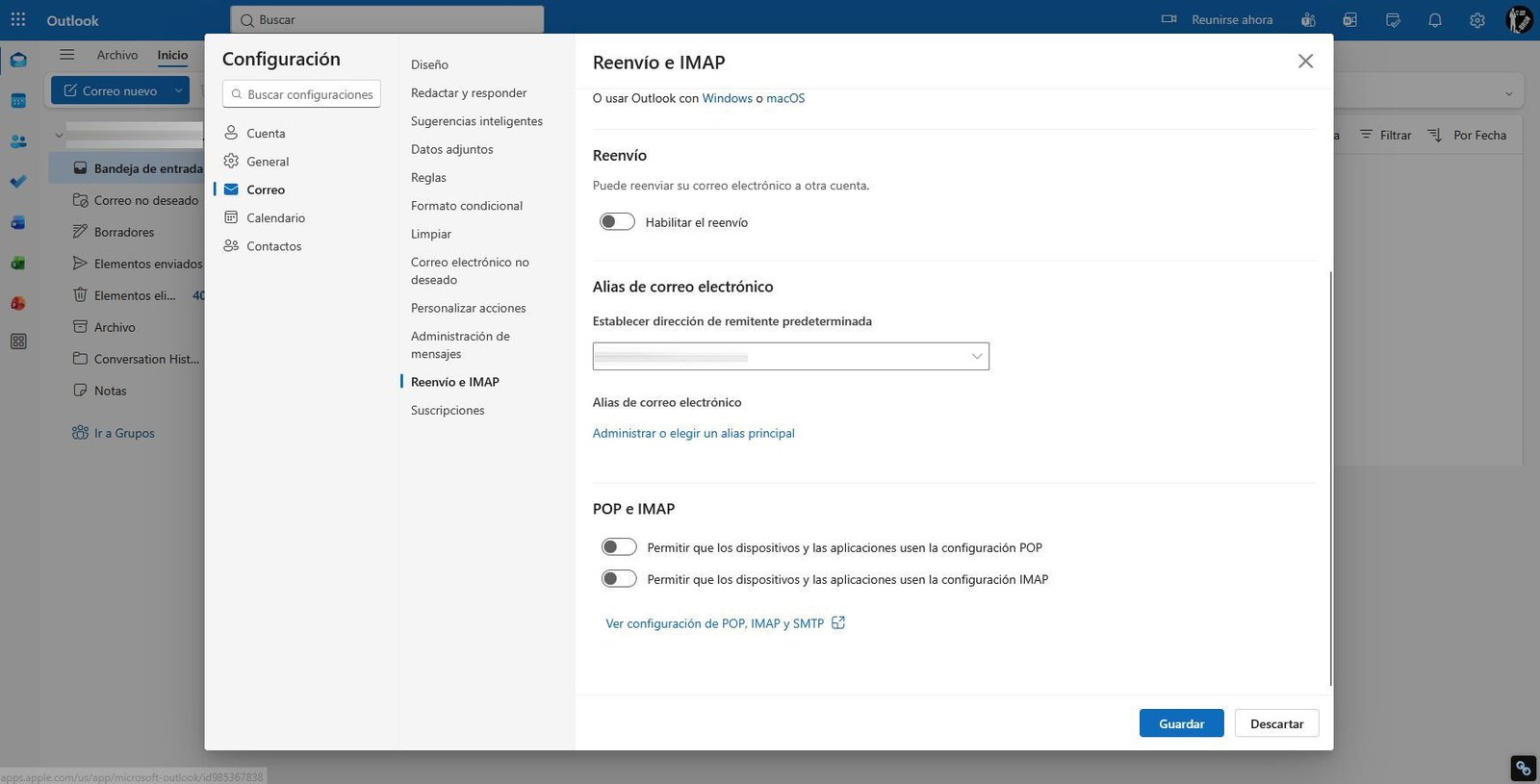

- Correo / Reenvío e IMAP: revisa que no tengas ningún reenvío de correo a la dirección del ciberdelincuente, si no recuerdas haber reenviado el correo a otra cuenta tuya, entonces desactiva la opción directamente. También debes deshabilitar el protocolo POP e IMAP. Si no usas POP/IMAP déjalo siempre desactivado, si lo usas, desactívalo temporalmente hasta que la cuenta se haya «normalizado».

En estos momentos, ya tendrás toda la cuenta «limpia» y con el ciberdelincuente fuera.

Esperar 24 horas

El último paso es el más importante, y es que debes esperar unas 24 horas para dejar de recibir los correos electrónicos como borrador. Por algún motivo, Microsoft tarda hasta 24 horas en aplicar estos cambios de forma global, por lo que seguirás recibiendo miles de emails cada hora. En nuestro caso personal, han tardado 13 horas en aplicar todos los cambios y dejar de recibir los emails como borrador.

Si revisas en tu cuenta de Microsoft los últimos inicios de sesión, podrás ver que todo está correcto:

Después de esperar este tiempo, ya estaremos listos para volver a usar la cuenta de Microsoft con total normalidad.

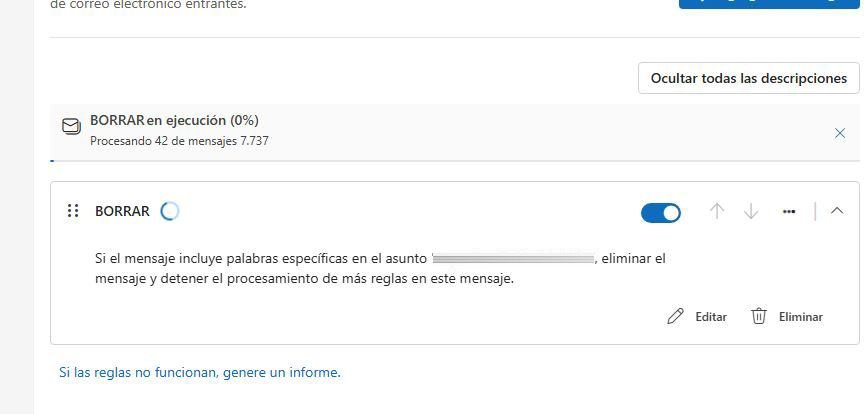

Crear una regla para eliminar todos los emails masivamente

El ciberdelincuente se ha encargado de enviarte miles de emails como borrador a tu cuenta, por lo que debes eliminarlos todos ellos. Lo mejor es crear una regla en el propio Hotmail que se encargue de todo. Los pasos para hacerlo son:

- Vas a «Configuración / Correo / Reglas» y creas una nueva regla.

- En la regla eliges «incluye palabras en el asunto» y pones el mensaje que te aparece en dicho asunto.

- Seleccionas que se eliminen todos los mensajes.

- Eliges que quieres que se aplique a la bandeja de entrada únicamente.

Ahora verás el proceso de eliminación, esto puede tardar desde varios minutos hasta horas, dependiendo de cuántos correos tengas:

Después tendrás que irte a «Papelera» y eliminarlos todos definitivamente, este proceso también tardará unos minutos.

Conclusiones

Los ciberdelincuentes siempre van a intentar robarnos el dinero, ya sea mediante un robo o un chantaje, por lo que es fundamental proteger correctamente nuestras cuentas. En este caso de Hotmail o de Outlook, es muy importante realizar los pasos que hemos indicado en orden, con el objetivo de expulsar al ciberdelincuente, y que no vuelva a conectarse a nuestra cuenta. Una vez que la cuenta de Microsoft esté completamente «limpia», ya podremos usarla con total normalidad, y volver a iniciar sesión en todos los sitios sin ningún problema.

Es crítico que, además de cambiar la contraseña y activar la autenticación en dos pasos, también borres las reglas que han creado, así como los accesos a la API de Microsoft, para dejar de recibir los miles de emails como borrador cada hora. Recuerda que, después de aplicar todos los cambios, es muy importante esperar hasta 24 horas para que Microsoft aplique los cambios. En nuestra opinión, que haya que esperar hasta 24 horas para que se apliquen estos cambios tan críticos, es bastante lamentable, ya que debería ser algo completamente en tiempo real.

Preguntas frecuentes

¿Por qué recibo miles de emails en borradores si no los he enviado?

Los ciberdelincuentes crean estos emails masivamente en tu bandeja de entrada como “borradores” para evitar los filtros antispam. El objetivo es presionarte psicológicamente para que pagues un rescate, ya que la inundación de mensajes hace evidente el hackeo.

¿Cuánto tiempo tarda Microsoft en aplicar los cambios de seguridad?

Microsoft indica que el proceso puede tardar hasta 24 horas en aplicarse globalmente. En casos documentados, los cambios se han aplicado en aproximadamente 13 horas, pero debes tener paciencia durante este periodo.

¿Debo pagar el rescate que piden los hackers?

No, nunca debes pagar el rescate. Pagar no garantiza que los ciberdelincuentes dejen de atacarte. Sigue los pasos de esta guía para recuperar el control de tu cuenta de forma definitiva.

¿Qué información sensible puede haber accedido el hacker?

Dependiendo del tiempo que tuvo acceso, el hacker podría haber leído correos personales, accedido a servicios vinculados a tu cuenta Microsoft (OneDrive, Xbox, etc.) y obtenido información para robo de identidad. Revisa tus cuentas bancarias y cambia contraseñas de servicios importantes.

¿Qué hago si ya pagué el rescate?

Si ya pagaste, denúncialo ante la Policía Nacional o Guardia Civil. Cambia inmediatamente todas las credenciales y activa 2FA. Monitoriza tus cuentas financieras por si intentan nuevos cargos. El pago no garantiza que dejen de extorsionarte.